Verschlüsselung in Connect

Verschlüsselung im Allgemeinen

Verschlüsselung bedeutet die Umwandlung eines lesbaren Textes (Klartext) in einen nicht mehr lesbaren Text (Geheimtext). Immer öfter gehen spektakuläre Fälle von Datenverlusten und Diebstählen großer Mengen von persönlichen Daten durch die Medien. Viele Personen sagen heute noch „Ich habe keine Geheimnisse und nichts zu verbergen“, meinen aber damit normalerweise „Ich glaube nicht, dass sich jemand Mühe macht, auf meinem Smartphone oder Laptop nach etwas Wertvollem zu suchen“. Eigentlich geht es ganz einfach: Lässt man im Taxi zum Flughafen oder beim Kunden das Notebook liegen, „Schwups“ sind im ungünstigen Fall alle Daten verloren. Schlimmer ist es, wenn man keine entsprechenden Sicherheitsvorkehrungen getroffen hat und somit der Finder des Laptops Zugriff auf sämtliche Daten, die sich darauf befinden, erhält. Ein Dokument, dass sich auf einem alleine gelassenen nicht gesperrten PC oder Smartphone befindet, kann schnell die Neugierde anderer wecken. Vielleicht hat man nichts Schlimmes abgespeichert aber deshalb will man es auch nicht mit jedem teilen.

Cyberkriminelle haben viele Möglichkeiten, sich Zugriff auf einen Rechner, oder sogar Zugriff auf ein ganzes Firmennetzwerk zu verschaffen. Darüber hinaus ist die Installation von Schadprogrammen überall möglich, wo der Rechner oder Server nicht ausreichend von außen geschützt ist oder man selbst einen Fehler macht, indem man zum Beispiel einen bösartigen Link oder einen Anhang anklickt. Oft merkt man gar nicht, dass man gehackt wurde, so dass persönliche Dokumente, Fotos oder auch Geschäftsunterlagen im Internet landen, ohne dass man dies zunächst mitbekommt.

Verschlüsselung in Connect

Uns ist der Schutz Ihrer Daten ein großes Anliegen. Aus diesem Grund haben wir gleich in den ersten Entwicklungsschritten eine Verschlüsselung der Daten in Connect eingebaut.

Die eingesetzte Verschlüsselung kombiniert symmetrische und asymmetrische Verschlüsselungsverfahren, um Ihre Daten entsprechend zu verschlüsseln. Connect benötigt dazu keine lizenzpflichtige Software oder gar eine zusätzliche Hardware um die Verschlüsselung durchzuführen. Die Verschlüsselung ist direkt in Connect implementiert. Wir verwenden keine Datenbankverschlüsselung, sondern verschlüsseln nur den Inhalt von Bereichen in der Datenbank. Dies erleichtert auch die Migration zwischen Cloud, Community-Edition und On-Premise ungemein.

Details zur Verschlüsselung

Wie bereits erwähnt, gibt es symmetrische und asymmetrische Verschlüsselungsverfahren in Connect. Jedes Verfahren hat seine Vorzüge im Vergleich zum anderen Verfahren. Eine symmetrische Verschlüsselung ist zum Beispiel um vieles schneller, als eine asymmetrische Verschlüsselung. Die symmetrische Verschlüsselung lässt jedoch immer die Entschlüsselung der verschlüsselten Daten mittels demselben Schlüssel zu. Dies ist bei der asymmetrischen Verschlüsselung nicht der Fall. Hier kann etwas verschlüsselt, aber mit dem selben Schlüssel nicht mehr entschlüsselt werden. Durch die Kombination beider Verfahren erhält man großartige Möglichkeiten, die sich direkt in Connect wiederfinden.

Connect ist ein Multi-User System. Das heißt, in Connect gibt es eine Berechtigungsstruktur, die es ermöglicht, eine granulare Rechte-Struktur aufzubauen. Ein Rollen-Administrator erteilt die entsprechende Berechtigung für einen Benutzer, ein Modul z.B. DSGVO zu verwenden. Erst mit dieser Berechtigungsvergabe hat der Benutzer die Möglichkeit das Modul zu starten und die Daten darin zu lesen.

Bei dieser Rechtevergabe werden in Wahrheit intern mehrere Schritte durchgeführt. Der erste wichtige Schritt ist, dass der Benutzer die Berechtigung erhält, dieses Modul zu starten. Dadurch werden in der Menüstruktur die entsprechenden Module ersichtlich und der Benutzer kann somit z.B. das Modul DSGVO auswählen. Wäre dies nun der einzige Schritt, würde der Benutzer nur kryptische Zahlen und Buchstaben sehen, da ihm noch der Schlüssel für die Entschlüsselung der Daten fehlt. Dieser zweite wichtige Schritt wird ebenfalls gleich bei der Vergabe der Berechtigung durchgeführt. Der Benutzer erhält nur für dieses ausgewählte Modul die entsprechenden Schlüssel, um die Daten in diesem Modul entschlüsseln zu können.

Die Verschlüsselung der Daten unterscheidet sich somit von Modul zu Modul. Darüber hinaus gibt es Bereiche, wie z.B. bei den Projekten, wo eine Verschlüsselung auf Modulebene zu ungenau erschien, weshalb eine Verschlüsselung je Projekt durchgeführt wird. Durch diese Granularität lassen sich auch große Projektgruppen sicher verschlüsseln. Die Verschlüsselung kann entweder auf Benutzer, auf Teams oder Abteilungen angelegt werden.

Um noch granularer zu werden, können Daten auch je Benutzer verschlüsselt werden. Dabei werden die Daten in Connect als privat gekennzeichnet und können auch von einem Rollen-Admin nicht eingesehen werden. Diese als privat gekennzeichneten Daten sind beispielsweise Daten im Archiv oder persönlichen Nachrichten zwischen Benutzern in Connect.

Transportverschlüsselung in Connect

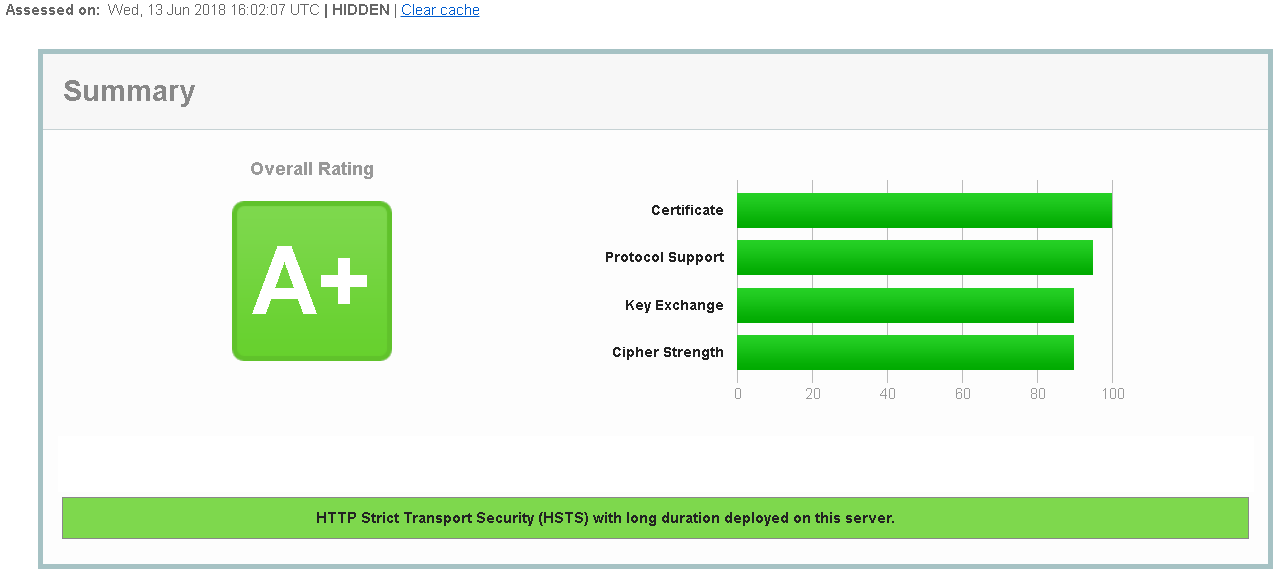

Natürlich ist auch der Transportweg zu den einzelnen Cloud-Connect Servern über das Internet per HTTPS/SSL verschlüsselt. Qualys SSL Lab stellt hier die Note A+ aus

Falls Sie noch weitere Fragen zu der Verschlüsselung oder zu Connect haben, melden Sie sich einfach bei uns. Wir beantworten Ihre Fragen gerne.

Noch ein Wort zu Passwörtern

Es ist wichtig, dass man ein starkes Passwort verwendet, falls die Verschlüsselung durch ein Passwortverfahren implementiert wurde. Es sollte aus mindestens acht Zeichen bestehen. Hier gilt ausnahmsweise, dass „mehr“ also ein längeres Passwort besser ist. Darüber hinaus sollte auch auf die Groß- und Kleinschreibung geachtet werden und das Passwort sollte Zahlen und Sonderzeichen beinhalten. Stellen Sie sich ein Passwort wie einen Schlüssel zu Ihrer Wohnung oder zu Ihrem Haus vor. Zuhause möchte Sie auch ein gutes Schloss besitzen, welches vor einem unbefugten Zutritt schützt. Genauso verhalten sich auch Passwörter. Passwörter schützen vor unbefugten Zutritt.

- Verwenden Sie nie das gleiche Passwort für unterschiedliche Zugänge.

- Niemals Namen, Vornamen, Geburtsdaten, Tel.-Durchwahlen, etc. verwenden. Diese werden bei Angriffen zuerst ausprobiert.

- Verwenden Sie keine Begriffe aus einem Wörterbuch (auch nicht in einer anderen Sprache). Es gibt Programme, die Wortlisten mit mehreren tausend Begriffen sofort abrufen und so mögliche Passwörter finden. Auch Eigennamen, geografische Begriffe etc. sollten nicht verwendet werden.

- Trivial-Passwörter (hallohallo, abcdefgh, 08/15, 1234 etc.) sind ebenfalls ungeeignet. Sie können von anderen leicht beim Beobachten der Passworteingabe erkannt werden.

- Geben Sie Ihr Passwort niemanden weiter! Auch Kollegen oder IT-Betreuung benötigen Ihr Kennwort nicht.

- Ändern Sie Ihr Kennwort in regelmäßigen Abständen.

- Überlegen Sie sich einen Satz und verwenden Sie nur die Anfangsbuchstaben für Ihr Passwort.

- Die Arbeit beginnt jeden Tag um 7 Uhr – DAbjTu7U

- Am Samstag arbeite ich von 9 bis 13 Uhr – ASaiv9-13U

- am 26. 10. ist Nationalfeiertag – a26.10.=N

- Sie sind für Ihr Kennwort verantwortlich! Sollten Sie den Verdacht haben, dass ein Dritter Ihr Kennwort in Erfahrung gebracht hat, ändern Sie dieses sofort.